Безопасность Apple ID и iCloud

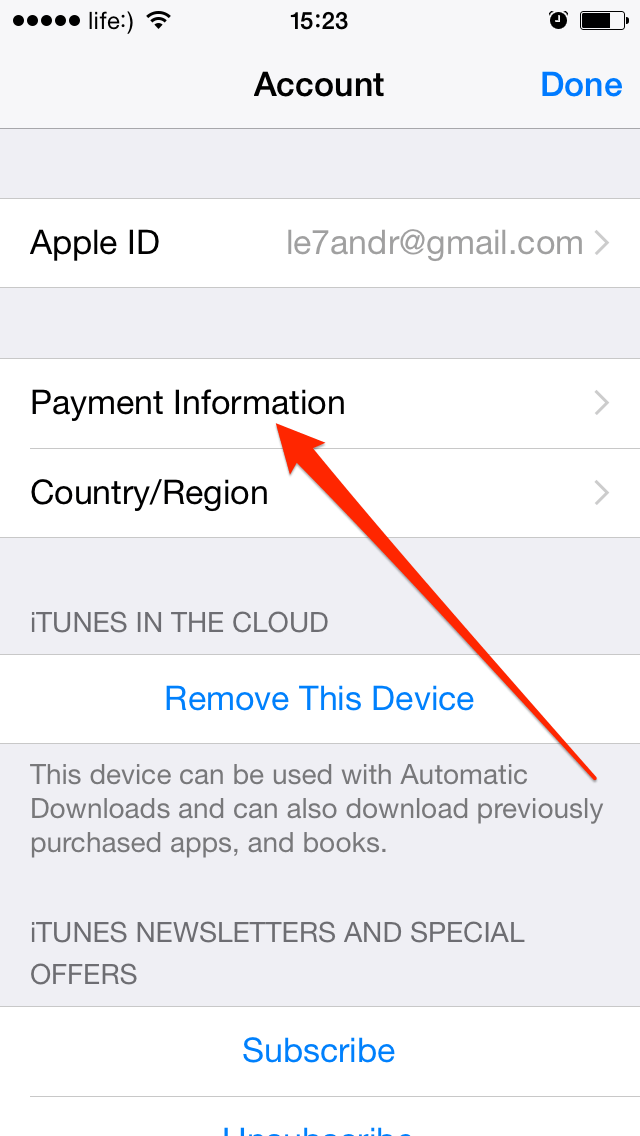

Ваш Apple ID (который является и вашей учетной записью в iCloud), вероятно, более восприимчив к внешним угрозам, чем ваш iPhone. Как и с любой другой учетной записью, многие третьи лица могут заполучить ваши учетные данные.

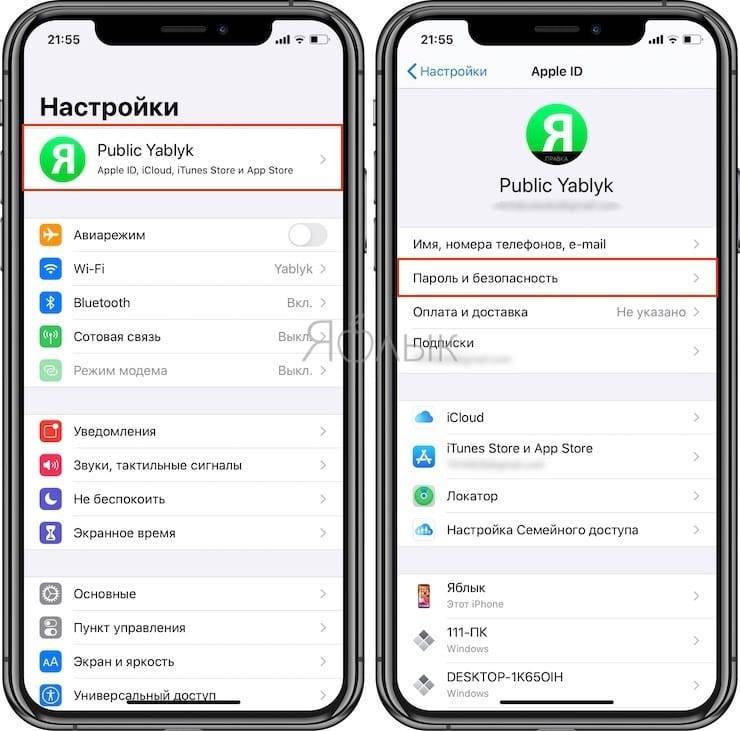

Возможно, в вашем Apple ID уже включена двухфакторная аутентификация (2FA). Тем не менее, вам стоит убедиться в этом, перейдя в Настройки → → Пароль и безопасность на вашем iPhone.

Нажмите «Включить двухфакторную аутентификацию», чтобы настроить ее, если она еще не включена.

В будущем, когда вы будете входить в свою учетную запись Apple ID или iCloud, вам необходимо будет ввести код, отправленный на ваше устройство или в SMS по номеру телефона. Это предотвращает вход в вашу учетную запись, даже если злоумышленник и знает ваш пароль.

Однако даже двухфакторная аутентификация подвержена атакам социальной инженерии. С ее помощью можно осуществить перенос номера телефона с одной SIM-карты на другую. Это передаст потенциальному «хакеру» последний кусок головоломки всей вашей онлайн-жизни, если он уже знает ваш главный пароль электронной почты.

Мы не хотим напугать вас или сделать параноиком. Тем не менее, это показывает, как что-либо может быть взломано, если уделить этому достаточно времени и изобретательности. Вы не должны чрезмерно беспокоиться о попытках взлома вашего устройства, но всегда помните о рисках и сохраняйте минимальную бдительность.

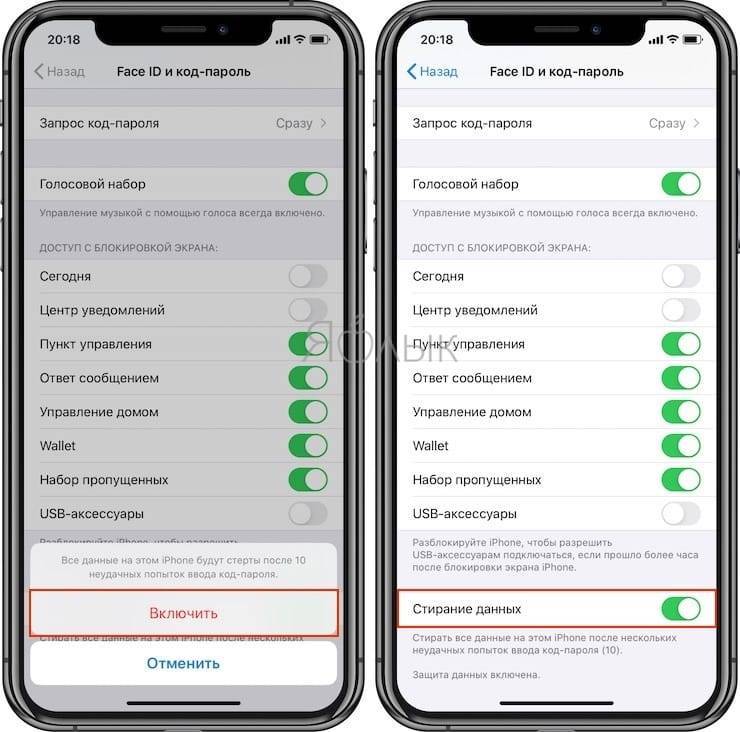

Кроме того, если ваш iPhone располагает данными, к которым проявляют интерес третьи лица (и это может вам навредить), активируйте функцию стирания данных, которая автоматически полностью сотрет все данные с iPhone после десяти неправильных вводов кода-пароля

Вероятно, лучше потерять все, чем позволить важной информации попасть в руки совсем уж недружественных персонажей

Для активации функции Стирание данных на iPhone, откройте приложение Настройки и перейдите в раздел «Face ID и код-пароль» или «Touch ID и код-пароль» в зависимости от используемого устройства. Введите код-пароль.

Установите переключатель Стирание данных в положение Включено.

Смартфон с NFC попал в руки мошенников

Самый простой способ для злоумышленника — физически завладеть вашим смартфоном с подключенной системой бесконтактных платежей. Кстати, далеко не редкость, когда с забытого в такси или другом транспорте смартфона предприимчивые граждане оплачивают мелкие покупки, пока владелец не заблокировал карты.

Почему это происходит? Такие платежные системы как Apple Pay и Google Pay позволяют бесконтактно оплатить покупку на сумму до 1000 рублей без разблокировки гаджета. Чтобы потратить больше денег, устройство придется активировать

Поэтому важно устанавливать пин-код, использовать датчик отпечатков и другие способы ограничения доступа к девайсу – даже если это кажется вам неудобным

Именно поэтому современные гаджеты по умолчанию не позволяют использовать бесконтактные платежи и вносить данные банковских карт, если не установлена блокировка экрана. Но это правило, как мы уже сказали, не относится к тратам до 1000 рублей – телефон может быть заблокирован, а деньги все равно спишут.

Теоретически с помощью часов можно оплатить покупку, но нужно знать пароль блокировки

Что касается смарт-часов с NFC, то с их помощью можно расплатиться и без смартфона. Да, к примеру, в Apple Watch есть функция блокировки с помощью пароля — она активируется, когда часы сняты с руки. А если длительным нажатием боковой кнопки сбросить данные без пароля, то вся информация о карте сотрется.

В браслете с NFC мы тоже рекомендуем сделать две вещи: поставить пин-код на оплату (его нужно вводить каждый раз у терминала) и активировать автоблокировку при снятии гаджета с запястья.

Смартфон взломали и украли данные карты

Чтобы украсть ваши деньги, мошенникам не обязательно завладеть смартфоном физически. И даже если вам кажется, что вы не публичная личность, чтобы вызвать интерес хакеров, – это заблуждение. Увы, мы сами часто разрешаем доступ стороннему ПО, скачивая приложения по подозрительным ссылкам и открываем сомнительные письма. А шпионская программа регистрирует все вводимые логины и пароли и перенаправляет их злоумышленникам. В том числе, это могут быть и данные для входа в мобильный банк.

Также будьте внимательны на сайтах банков, чтобы не стать жертвой фишинга. Страница может быть поддельной, и вы просто подарите свои данные для входа злоумышленникам, которые поспешат ими воспользоваться.

Непосредственно данные карты не хранятся в памяти смартфона — только зашифрованная информация

А вот извлечь данные мобильного банка без участия владельца устройства практически невозможно. Дело в том, что информация о картах (номер, код, фамилия, срок действия) не копируются в смартфон. Когда вы вносите платежные данные в Apple Pay или Google Play, то на телефоне хранится только токен — 16-значное число, в котором зашифрован номер банковского счета. И всякий раз при бесконтактной оплате вместе с ним передается криптограмма (нечто вроде одноразового кода, который проверяет платежная система и разрешает либо запрещает транзакцию).

Вымогательство эфемерной материи

Биткойн.

Многие наверняка обратили внимание на то, почему сумма выкупа запрашивается именно в биткойнах. Юрист Мария Антонова поясняет: во многих странах его статус не определен

В России, конечно, с этого года вступил в силу закон о цифровых активах, но в нем содержится только определение того, что такое цифровая валюта. Расплачиваться за товары и услуги таким образом нельзя.

— Именно из-за неопределенного статуса цифровых денег сложно организовать уголовное разбирательство, — поясняет Антонова. — Многими государствами биткойн не признается ни как имущество, ни как деньги. Таким образом, получается, что вымогается нечто эфемерное, несуществующее. В этой ситуации говорить о преступлении не приходится.

Кандидат психологических наук Алена Волина советует: если вы получили письмо с угрозами, вымогательством и предложением немедленно, перейдя по ссылке, заплатить выкуп, не спешите что-либо предпринимать.

Зачем взламывают смартфоны

Если речь идет о публичных личностях и людях, имеющих доступ к ценной коммерческой информации или государственным тайнам, то целью взломщиков может быть поиск компромата, получение конкурентных преимуществ, шантаж, вымогательство. Но и непубличным персонам есть чего опасаться.

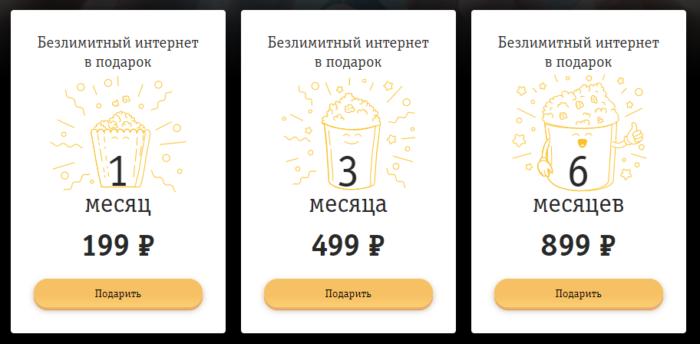

Несанкционированный доступ к смартфону может быть использован для:

- включения устройства в бот-сеть;

- получения доступа к платежным реквизитам и приложениям интернет-банкинга;

- подписки на платные сервисы и совершения покупок в онлайн-магазинах за ваш счет.

В любом из этих пунктов мало приятного, и доступ третьих лиц к вашему устройству влечет за собой определенные проблемы.

Можно ли подключиться к iPhone удаленно?

Apple позволяет удаленно управлять iPhone через приложения удаленного доступа, такими, как популярный TeamViewer.

Однако вы не сможете управлять чьим-то iPhone без ведома его владельца или предварительно не взломав его. Существуют VNC-серверы, через которые можно получить доступ ко взломанному iPhone, но в стандартной iOS такого функционала нет.

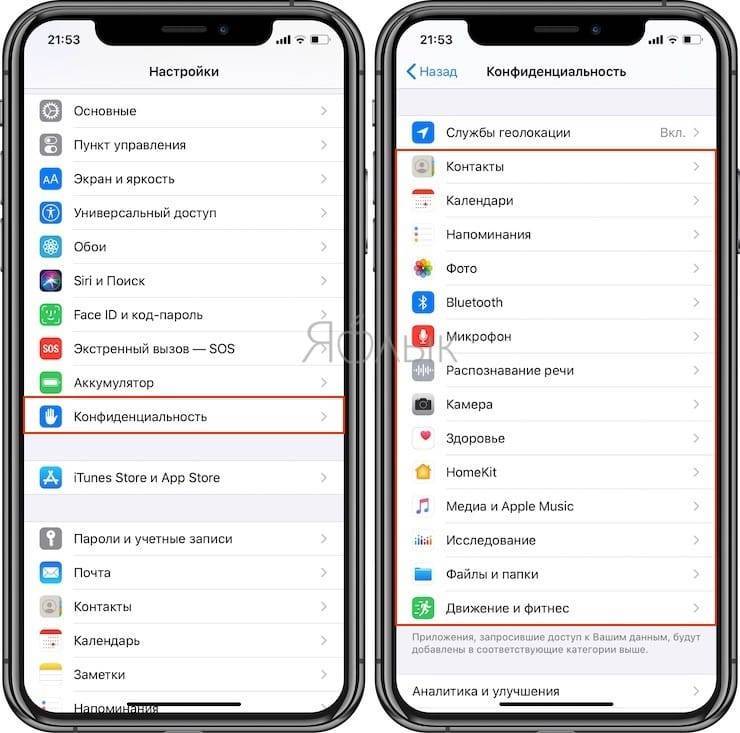

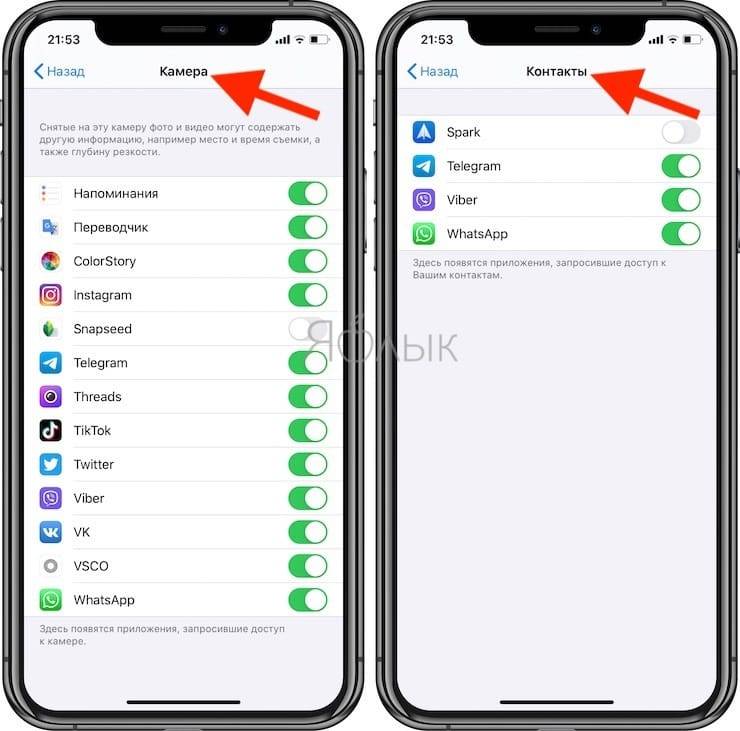

В iOS используется надежная система разрешений для предоставления приложениям явного доступа к определенным службам и информации. Когда вы впервые устанавливаете новое приложение, вас часто просят дать разрешение службам определения местоположения или камере iOS. Приложения буквально не могут получить доступ к этой информации без вашего явного разрешения.

В iOS нет уровня доступа, который предоставляет полный доступ к системе. Каждое приложение находится в своеобразной «песочнице», что означает, что программное обеспечение отделено от остальной системы и пребывает в своей безопасной среде. Такой подход предотвращает влияние потенциально опасных приложений на остальную часть системы, включая ограничение доступа к личной информации и данным других приложений.

Вы всегда должны быть осторожны с разрешениями, которые предоставляете приложению. Например, такое популярное приложение, как Facebook, попросит получить доступ к вашим контактам, но для его базовой работы это не требуется. Как только вы предоставите доступ к своей информации, приложение сможет делать с этими данными все, что пожелает, в том числе загружать их на чей-то частный сервер и хранить там вечно. Это может считаться нарушением соглашения Apple с разработчиком и App Store, но технически приложения вполне могут это сделать.

И хотя беспокоиться об атаках злоумышленников на ваше устройство – это нормально, вы, вероятно, больше рискуете при передаче своей личной информации «безопасному» приложению, которое просто вежливо попросит дать доступ. Регулярно просматривайте разрешения для ваших iOS приложений по пути Настройки → Конфиденциальность и дважды подумайте, прежде чем соглашаться с просьбами программы дать ей куда-то доступ.

Что означает «взломать» iPhone?

Взлом – это упрощенный и распространенный термин, который часто используется неправильно. Традиционно слово это относится к незаконному получению доступа к компьютерной сети. В контексте к iPhone взломом может считаться следующее:

- получении доступа к чьей-то личной информации, хранящейся на iPhone;

- слежка или использование iPhone удаленно без ведома или согласия владельца;

- изменение режима работы iPhone с помощью дополнительного программного или аппаратного обеспечения (например, джейлбрейк).

Технически, подбор кем-то вашего пароля тоже может считаться взломом. Затем хакеры могут установить программное обеспечение для слежки за вашими действиями на iPhone.

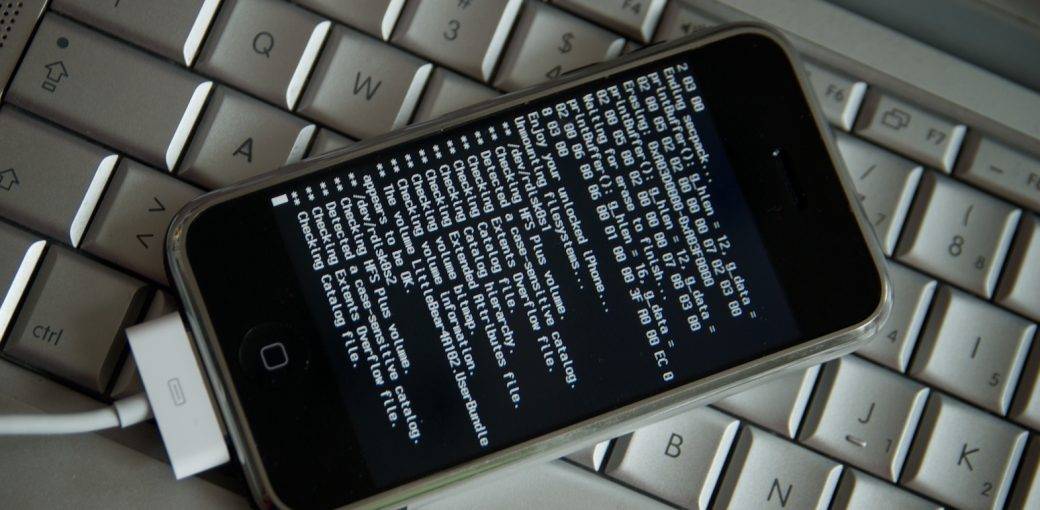

Взломом может считаться джейлбрейк или факт установки пользовательских прошивок на устройство. Это одно из более современных определений взлома, оно также широко используется. Многие пользователи фактически взломали свои iPhone, установив модифицированную версию iOS для избавления от ограничений Apple.

Вредоносные программы – еще одна проблема, с которой раньше сталкивался iPhone. Мало того, что такие приложения оказались в App Store, так еще и были найдены эксплойты нулевого дня в веб-браузере Safari от Apple. Это позволило хакерам устанавливать шпионское ПО, обходящее защитные меры разработчиков и похищающее личные данные.

Работа над джейлбрейком тоже никогда не прекращается. Это постоянная игра в кошки-мышки между Apple и любителями джейлбрейк-твиков. Если вы поддерживаете версию iOS своего устройства в актуальном состоянии, то вы, скорее всего, защищены от любых взломов, основанных на методах джейлбрейка.

Тем не менее это не повод снижать бдительность. Группы хакеров, правительства и правоохранительные органы заинтересованы в поиске путей обхода защиты Apple. Любая из этих структур может в какой-то момент найти новую уязвимость и не сообщить об этом производителю или общественности, пользуясь ею в своих целях.

Письмо счастья

Письмо счастья.

Многим приходило письмо, в котором неизвестный хакер утверждает, что взломал компьютер и получил доступ ко всей информации — перепискам, соцсетям, а заодно камере и микрофону, и поэтому он снял видео с вашим участием и грозится его разослать. Но за небольшое вознаграждение злоумышленник обязуется этого не делать. Для этого нужно купить биткойны в сумме, эквивалентной, как правило, 650 долларам, и перевести их на специальный кошелек, ссылка на который тут же прилагается. После оплаты видео обещают уничтожить и никогда больше вам не досаждать.

Москвичка Екатерина Пушкина (имя изменено по просьбе героини) в конце прошлого года получила такое письмо.

— В тот момент я рассталась со своим парнем, мы долго и бурно выясняли отношения, он даже угрожал мне, что выложит в сеть видео с моим участием. У нас были близкие отношения и подобный контент имел место, — вспоминает девушка. — Поэтому я испугалась, вдруг это мой бывший.

Тем более, как утверждает Екатерина, ей есть чего бояться: пожилые родители строгих нравов, начальство на работе — репутационные потери были бы существенны, да и скандал с родственниками был бы неизбежен.

— Я не знала, что делать в этой ситуации, к тому же вопрос такой, что и не посоветуешься ни с кем, — рассказывает Екатерина Пушкина. — Поэтому я приняла решение заплатить — свое спокойствие дороже. Только через некоторое время я узнала, что не одинока в этом и это массовая рассылка спама: мои подруги тоже получали такие письма. А бывший молодой человек оказался все же порядочным — он удалил все пикантные видео после нашего расставания.

Эксперт по компьютерной безопасности Никита Малышев утверждает, что вируса, который дал бы доступ к вашему компьютеру, в природе не существует. Но такая схема вымогательства сама по себе распространена довольно широко.

— Такого рода письма отправляются тысячам, если не миллионам пользователей в надежде на то, что кто-то поверит, — комментирует Никита Малышев. — Здесь работает закон больших чисел.

Сейчас появилась немного другая схема. Чтобы пользователь убедился, что некое пикантное видео действительно существует, ему предлагают распаковать архив. Как только вы это сделаете, вы «подсадите» вирус в свой компьютер.

— Ну а пикантного видео как не было, так и не будет, — уверяет специалист по компьютерной безопасности. — Только теперь вы потратите много сил и времени на удаление этого вируса и, возможно, на восстановление нанесенного им ущерба.

Специалист уверяет: взломать компьютер таким образом, чтобы иметь к нему полный доступ и управлять камерой, микрофоном и другим оборудованием, можно, но это требует высочайшего уровня подготовки специалиста и много свободного времени. Вряд ли компьютерный гений будет тратить свои ресурсы на то, чтобы в конечном итоге требовать с обывателя несколько сотен долларов.

Что насчет «шпионского» программного обеспечения iPhone?

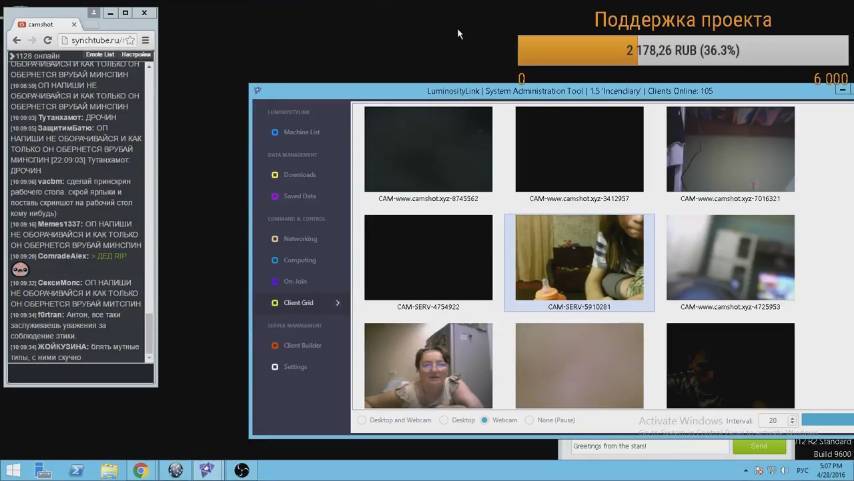

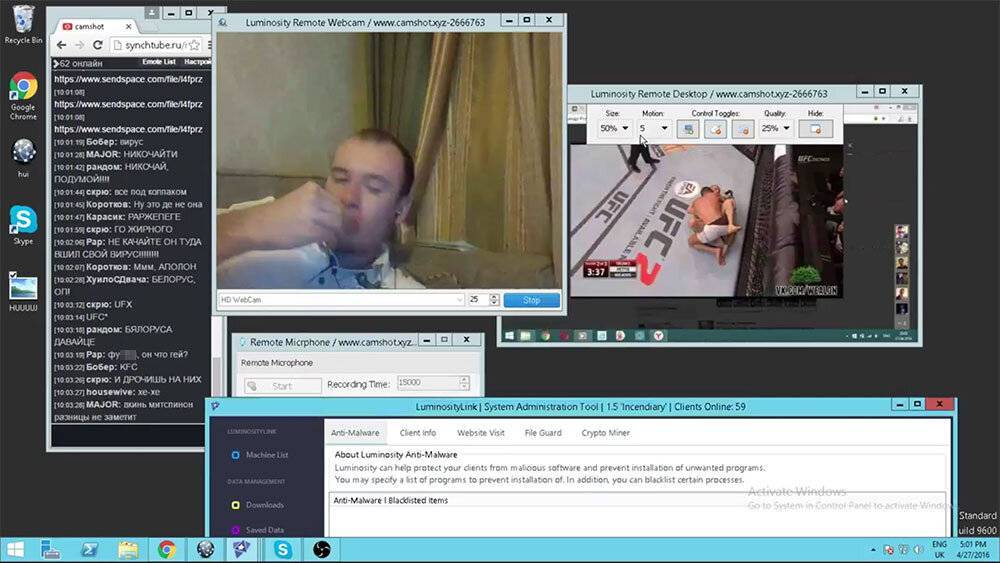

Один из распространенных инструментов, которые способствуют взлому iPhone, это так называемое «шпионское» программное обеспечение. Такие приложения базируются на основе людской паранойи и страха. Пользователям предлагается установить на свои устройства программное обеспечение для слежки. Приложениями интересуются родители и подозрительные супруги, желая отслеживать чужую активность на iPhone.

Такие приложения не могут работать на стандартной версии iOS, поэтому они требуют взлома устройства (джейлбрейк). Это открывает iPhone для дальнейших манипуляций, что повлечет за собой проблемы с безопасностью и потенциально с совместимостью приложений – некоторые программы отказываются работать на взломанных устройствах.

После взлома устройства и установки сервисов мониторинга люди могут следить за отдельными устройствами через веб-панель. Это позволит злоумышленнику видеть каждое отправленное текстовое сообщение, информацию обо всех сделанных и полученных вызовах и даже посмотреть новые снятые камерой фотографии или видео.

Такие приложения не будут работать на последних iPhone и на некоторых устройствах с iOS 14, для которых доступен только привязанный джейлбрейк (исчезает после перезагрузки смартфона). Все дело в том, что Apple сильно усложняет джейлбрейк своих последних устройств, поэтому для них с установленной iOS 14 угрозы невелики.

Однако так будет не всегда. С каждым крупным обновлением джейлбрейка производители такого ПО снова начинают маркетинговые акции. А ведь шпионить за любимым человеком мало того, что сомнительно с этической точки зрения, так еще и незаконно. Взлом же чужого устройства также подвергает его риску воздействия вредоносного ПО. Это также аннулирует любую гарантию, которая у устройства может присутствовать.

Как понять, что телефон взломали

К сожалению, общие признаки взлома смартфона косвенны и могут объясняться другими причинами. Так, работа шпионского программного обеспечения снижает производительность и ускоряет разрядку аккумулятора. При этом торможение смартфона и уменьшение времени работы от батареи происходит и по сотне других причин. Быть может, нужно просто отключить «прожорливые» сервисы или поменять аккумулятор. Поэтому, заметив у себя один или два таких признака, паниковать точно не стоит.

Итак, следующие «симптомы» взлома смартфона вы можете обнаружить:

- уменьшение времени автономной работы (быстрая разрядка батареи);

- падение производительности — устройство заметно медленнее работает и запускает задачи;

- появление неизвестных приложений, которые вы не устанавливали;

- сильный перегрев устройства без повода;

- резкое увеличение мобильного трафика без видимых причин;

- нестабильная работа смартфона («зависания», самопроизвольные перезагрузки гаджета);

- разрыв связи при хорошем уровне сигнала, непонятные шумы во время разговора;

- подозрительные действия — появление всплывающих окон с рекламой и сомнительных оповещений, самопроизвольный набор номеров и отправка сообщений, другая странная активность без вашего участия.

Но самый явный признак взлома – непонятные списания денежных средств через электронные платежные системы или приложения мобильного банкинга. Если это произошло, срочно измените пароли, уточните информацию по платежу (назначение, получатель), при необходимости свяжитесь со службой поддержки платежной системы или банка. И, конечно, примите меры, о которых мы написали ниже.

Мы рекомендуем удостовериться, что для появления проблем со смартфоном нет других причин. Так, если заметно падает производительность и быстрее садится аккумулятор, проверьте расход энергии приложениями. Появление в списке неизвестной программы, расходующей приличное количество заряда АКБ – явное указание на взлом смартфона. Поищите информацию о приложении в интернете и удалите сомнительное ПО.

В Android для проверки нужно зайти в «Настройки» > «Батарея» > «Статистика»/ «Расход заряда батареи». Здесь и далее путь может отличаться в зависимости от фирменного интерфейса оболочки.

В iOS войдите в «Настройки» > «Аккумулятор», спуститесь до раздела «Аккумулятор в приложениях». Цифры в столбце «Активность» показывают расход заряда батареи в процентах, при этом внизу вы видите, на какие программы он тратился и в каком количестве.

Проверка расхода батареи приложениями: слева — на ОС Android, справа — на iOS

Шпионские программы нередко маскируются под известные приложения Google, Яндекса, Microsoft. В случае каких-либо сомнений лучше удалите программу и переустановите ее из официального источника (магазинов Play Market, App Store, сайта разработчика).

Как защитить смартфон от взлома

Есть ли гарантированные способы защититься от взлома? Увы, полностью исключить эту вероятность невозможно, разве что вы используете смартфон только в качестве «звонилки» и у вас отключен мобильный интернет. Но и не столь радикальными методами можно повысить собственную безопасность. Вот нехитрые правила, которые нужно соблюдать, чтобы не стать жертвой злоумышленников:

- Не переходите по сомнительным ссылкам — об этом постоянно твердят, но пользователи продолжают это делать.

- Устанавливайте приложения только из надежных источников (Play Market, App Store, официальные сайты достойных доверия разработчиков).

- Старайтесь не пользоваться общественным Wi-Fi. Если все-таки приходится работать через беспроводную сеть общего пользования, заходите в интернет через VPN.

- Ограничьте лимит платежей в банковском приложении. При необходимости его всегда можно увеличить онлайн или по звонку — минутное неудобство против исчезнувших со счета денег.

- Регулярно делайте резервные копии важных данных — возьмите за правило сохранять информацию хотя бы раз в месяц.

- Обновляйте операционную систему и приложения. В апдейтах разработчики время от времени «латают» обнаруженные дыры в безопасности ПО.

- Задействуйте защитные механизмы приложений и сервисов (двухфакторная аутентификация, шифрование данных и др.).

- Ограничьте подключения по Bluetooth. Если интерфейс не используется, лучше его отключить. Если включен постоянно, скройте видимость для других устройств.

- Используйте сложные пароли, содержащие цифры, буквы в различных регистрах, специальные символы. Подумайте об установке менеджера паролей.

И, конечно, важно соблюдать безопасность при использовании смартфона в общественных местах. Убедитесь, что никто из посторонних не может увидеть, как вы вводите логины и пароли; не оставляйте гаджет там, где к нему могут получить доступ (пусть и временный) посторонние люди, а также обязательно включите идентификацию по паролю, отпечатку пальца или лицу

Не бойтесь прослыть параноиком. Следование этим рекомендациям хоть и не дает безусловной гарантии безопасности гаджета и личных данных, но все равно сводит риск взлома к минимуму.

Как обналичить деньги с телефона Билайн?

Все денежные переводы осуществляются с помощью SMS-команд и на официальном сайте оператора в разделе «Билайн.Деньги». Перед тем как снять деньги необходимо проверить баланс телефона и убедиться в наличии нужной суммы на счете, с учетом процентов за вывод средств с сим-карты. Всего существует три разных способа снять деньги с баланса телефона Билайн наличными:

Вывод денег с Билайна на банковский счет или карту

Вывести деньги можно на текущий банковский счет или карту Visa, Maestro или MasterCard можно или с помощью SMS или через сайт Билайн.

Для перевода через SMS отправьте сообщение на номер 7878 с текстом в формате вид_карты номер_карты сумма_перевода, где вид_карты на которую переводятся деньги нужно указать Visa, Mastercard или Maestro, номер_карты – это 16-ти значный номер карты (если цифр меньше – перевод не возможен), и в конце пишется сумма перевода в рублях без копеек. Например: Mastercard 1234567890123456 1000.

Перевести деньги с номера Билайн на счет в банке можно только на странице услуги официального сайта Билайн.

Скорость перечисления денег будет зависеть от банка, которому принадлежит пластиковая карта или счет, и составит от нескольких минут до трех дней.

Минимальная сумма вывода составляет 50 рублей (для перевода на карту) и 500 рублей (для перевода на банковский счет). Максимальная сумма – 14000 рублей в течение суток и не более 40000 рублей в месяц. Комиссия за перевод – 6% + 10 рублей, но не менее 50 рублей.

Снять деньги с телефона Билайн в банкомате

Получить деньги наличными можно через специальные банкоматы Билайн Деньги. В настоящее время банками-партнерами, в чьих банкоматах можно снять деньги с Билайна являются АО “СМП Банк”, Азиатско-Тихоокеанский Банк и БИН Банк – их адреса вы можете узнать на сайте услуги или на сайтах самих банков.

Чтобы воспользоваться этим способом вывода денег заполните заявку на сайте услуги или с помощью смс-сообщения:

- Отправьте SMS на номер 7878 с текстом RUB сумма, где «сумма» – это сумма которую вы хотите получить наличными, в рублях, без копеек.

- В ответ на запрос вам на телефон придет сообщение с просьбой подтверждения – для подтверждения нужно отправить ответное SMS с текстом «1». После этого на ваш номер телефона придет сообщение с кодом для снятия денег – запомните его. Код действителен 3 дня.

- Найдите банкомат в вашем городе с логотипом Билайн.Деньги. Введите номер телефона и код полученный в SMS.

За один раз можно вывести от 100 до 5000 рублей. Комиссия составляет 6% и вычитается с баланса телефона сверх выводимой суммы.

Вывод денег через системы Contact, Юнистрим или Почту России

- На странице оплаты услуг необходимо перейти в раздел «Денежные переводы», а в нем выбрать систему, осуществляющую переводы и соответствующую месту назначения выдачи наличных.

- Далее заполняется форма, в которой указываются данные отправителя и получателя, а также сумма перевода и номер телефона с баланса которого будут списаны деньги.

- Подтвердить перевод на сайте введя код из полученного на телефон SMS-сообщения.

Вывести можно от 100 до 14000 рублей. Комиссия за перевод составляет от 2,6% и зависит от системы через которую он будет осуществляться. Деньги можно будет получить в отделении Почты России или пункте выдачи платежей Контакт/Юнистрим, предъявив паспорт и назвав контрольное слово, которое приходит отправителю на телефон после завершения операции.

Еще один способ снять деньги с сим-карты Билайн

Переводы с баланса Билайн могут осуществляться не только внутри сети, но и на телефоны других операторов связи (МТС, Мегафон, Теле2). Для перевода денег со своего телефона на другой номер наберите команду *145#вызов и следуйте подсказкам USSD-меню.

За один раз можно передать таким образом не более 5000 рублей, минимальная сумма перевода – 10 рублей. Комиссия составит 3% за перевод внутри сети Билайн, и 4,95% за перевод на номера других операторов.

Подробно об услуге можно узнать в статье «Мобильный перевод».

Wi-Fi все еще может быть уязвимым

Независимо от того, какое устройство вы используете, незащищенные беспроводные сети по-прежнему представляют собой одну из самых серьезных угроз безопасности мобильных устройств. Хакеры могут использовать (и делают это) атаки типа «человек посередине» для создания поддельных незащищенных беспроводных сетей и захвата трафика.

Анализируя этот трафик за счет перехвата пакетов, хакер может получить доступ к информации, которую вы отправляете и получаете. Если эта информация не зашифрована, вы можете потерять пароли, учетные данные для входа и другую конфиденциальную информацию.

Будьте умны, избегайте использования незащищенных беспроводных сетей и будьте внимательны при использовании общедоступной сети. Для полного спокойствия шифруйте трафик iPhone с помощью VPN.